全国咨询电话:13152008057

全国咨询电话:13152008057 全国咨询电话:13152008057

全国咨询电话:13152008057网络安全基本态势

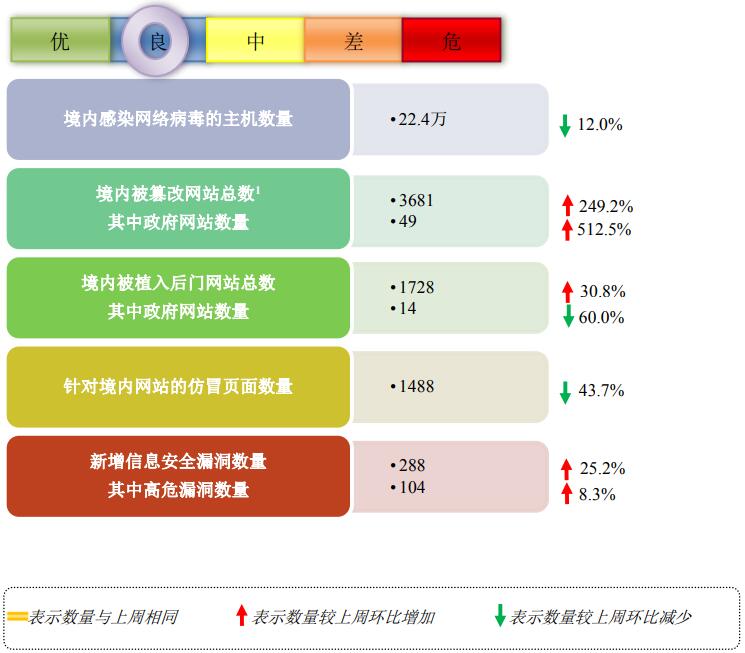

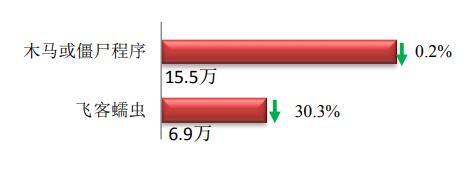

根据统计,4月22日~4月28日期间,境内感染网络病毒的主机数量约为 22.4 万个,其中包括境内被木马或被僵尸程序控制的主机约 15.5万以及境内感染飞客(conficker)蠕虫的主机约 6.9 万。

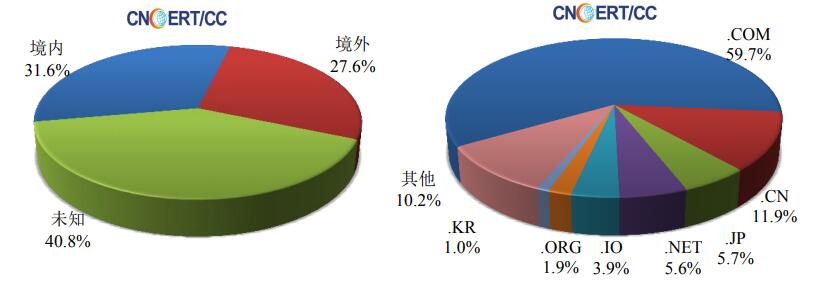

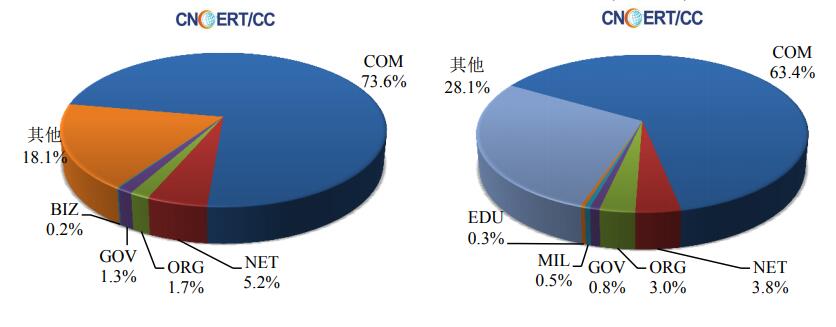

放马站点是网络病毒传播的源头。本周,CNCERT 监测发现的放马站点共涉及域名 6653 个,涉及 IP 地址 3862 个。在 6653 个域名中,有 27.6%为境外注册,且顶级域为.com 的约占 59.7%;在 3862 个 IP 中,有约 45.2%位于境外。根据对放马 URL 的分析发现,大部分放马站点是通过域名访问,而通过 IP 直接访问的涉及 387 个 IP。

放马站点域名注册所属境内外分布 放马站点域名所属顶级域的分布

网站安全情况

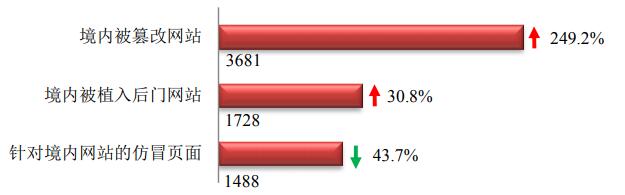

CNCERT 监测发现境内被篡改网站数量 3681 个;境内被植入后门的网站数量为1728 个;针对境内网站的仿冒页面数量 1488 个。

境内被篡改政府网站(GOV 类)数量为 49 个(约占境内 1.3%),较上周环比上升 512.5%;境内被植入后门的政府网站(GOV 类)数量为 14 个(约占境内 0.8%),较上周环比下降 60.0%;针对境内网站的仿冒页面涉及域名 526 个,IP 地址 344 个,平均每个 IP 地址承载了约 4 个仿冒页面。

重要漏洞情况

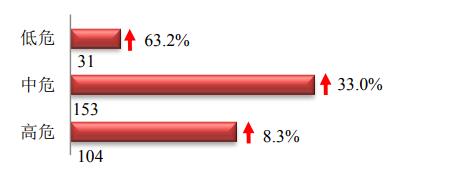

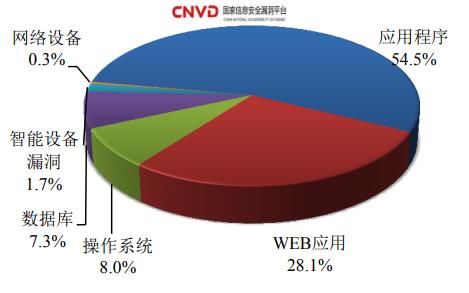

本周,国家信息安全漏洞共享平台(CNVD)新收录网络安全漏洞 288 个,信息安全漏洞威胁整体评价级别为中。

事件处理情况

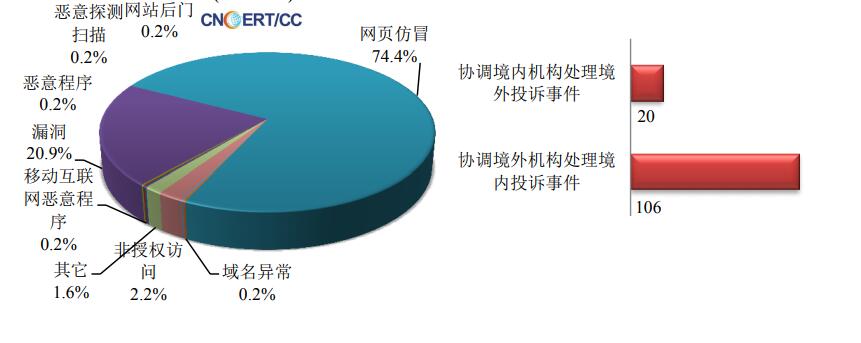

CNCERT 协调基础电信运营企业、域名注册服务机构、手机应用商店、各省分中心以及国际合作组织共处理了网络安全事件 511 起,其中跨境网络安全事件 126 起。

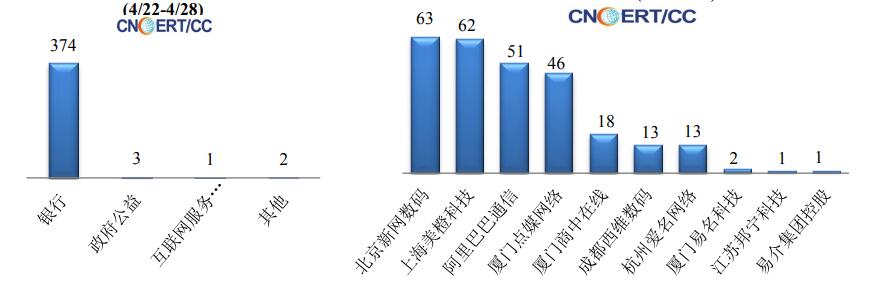

CNCERT 协调境内外域名注册机构、境外 CERT 等机构重点处理了 380 起网页仿冒投诉事件。根据仿冒对象涉及行业划分,主要包含银行仿冒事件 374 起和政府公益事件 3 起。

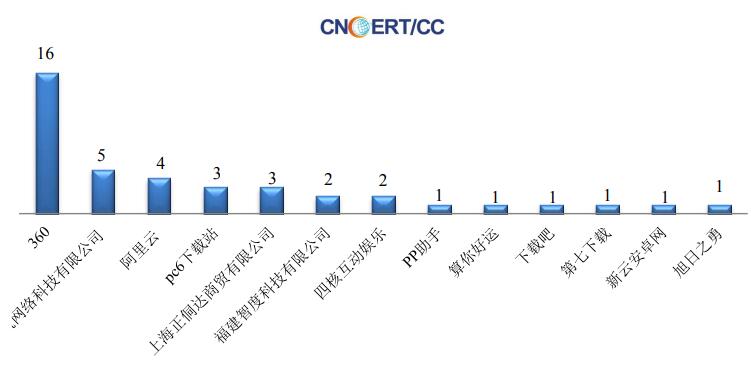

CNCERT 协调13 个应用商店及挂载恶意程序的域名开展移动互联网恶意代码处理工作,共处理传播移动互联网恶意代码的恶意 URL 链接 41 个。

【招生专业】:网络安全

【招生人数】:30人

【开班时间】:2019-5-15

【推荐岗位】:等保测试工程师、安全服务工程师、渗透测试工程师、安全运维工程师、代码审计工程师等

【授课老师】:李老师、黄老师、朱老师

【李老师简介】

15年IT从业经验,8年企业ERP软件开发经验。他开发过大型国企的ERP管理软件和电厂ERP软件,熟悉企业管理的业务流程;2年移动互联网产品经理。

国内最早接触iOS开发和从事iOS教学的工程师。6年以来,一直致力于苹果应用软件及驱动的开发和研究及专业人才的培养工作。不仅如此,而且李老师产品经验丰富,对C、C++、Java、JavaScript、Cocos游戏引擎非常精通。

参与过哈票网站产品设计,主导手机WAP网站设计和iOS客户端产品设计,开发过多款iOS平台项目和Android项目,如:yoyokvknowlege、寺库(iPad)、航旅纵横、团宝网、绘本等。

【授课特点】

在课堂上他能从行业及产品方面引导学生。比较注重学习方法的引导。而且,他经常结合生活的案例把复杂的知识点讲清楚,注重设计模式方面的教学。

【黄老师简介】

参加过中美黑客大战,擅长代码审计,渗透测试与漏洞挖掘技术;精通php,java,.net,c++等编程语言,开发过C++远程控制系统;精通MySql、Mssql数据库,多年渗透测试攻防经验、对waf绕过有深入研究;

【授课特点】

授之以渔而非授之以鱼,擅长引导学生学习,锻炼学生思维扩展能力,注重学生自主学习能力的培养。

【班级介绍】

1、本班型从零基础开始授课,迭代式教学,由浅入深。

2、小班制授课,每个班级人数20人,保障教师上课效果,让学员学会、学精。

3、入学签订就业协议,确保合格毕业学员获得高薪工作。